Meilleures pratiques pour les salles de contrôle de sécurité

La sécurité des salles de contrôle est plus cruciale que jamais, car ces plaques tournantes sont essentielles à la gestion des infrastructures critiques. Comme les cybermenaces évoluent, les exigences en matière de mesures de sécurité rigoureuses évoluent également. Avec la mise en œuvre de la nouvelle directive européenne NIS2 prévue pour octobre 2024, les organisations doivent se préparer à des exigences légales accrues en matière de cybersécurité.

Comprendre le NIS2 et ses implications

La directive NIS2 vise à renforcer la cybersécurité dans l'UE, en particulier dans les secteurs des infrastructures critiques. Cela signifie que les opérateurs, les entrepreneurs et les fournisseurs devront donner la priorité à la sécurité de l'information. La directive met l'accent sur la sécurité de la chaîne d'approvisionnement, exigeant des organisations qu'elles s'assurent que leurs fournisseurs et prestataires de services respectent des normes de sécurité spécifiques. Voici quelques exigences clés pour les fournisseurs et les intégrateurs décrites dans la NIS2 :

- Produits : Garantir la sécurité lors de l'acquisition de technologies de l'information.

- Fournisseurs : Contrôler et surveiller les pratiques de sécurité des fournisseurs de services.

- Chaîne d'approvisionnement : Établir des protocoles pour la sécurité de la chaîne d'approvisionnement.

Lignes directrices pour l'acquisition de technologies de l'information : NIS 30.2.5a

Pour les infrastructures critiques, il est essentiel de maintenir des normes de sécurité rigoureuses pendant le processus de passation des marchés. La directive NIS2 énonce les exigences suivantes :

- Mettre en œuvre des mesures de protection.

- Veiller au respect des normes reconnues.

- Vérifier que le développement et le code respectent les protocoles de sécurité établis.

- Exiger que les produits soient testés et certifiés en matière de sécurité.

Gestion de la chaîne d'approvisionnement

Une gestion efficace de la chaîne d'approvisionnement est essentielle. Les organisations doivent :

- Définir des exigences de sécurité obligatoires pour les fournisseurs.

- Contrôler la conformité par une documentation et une vérification approfondies.

Sécurité de la chaîne d'approvisionnement : NIS 30.2.4b

Outre la sécurisation des relations et des produits des fournisseurs de services, NIS2 se concentre également sur la résilience des fournisseurs et des prestataires de services.

- Éviter les points de défaillance uniques

- Dépendances à l'égard des fournisseurs et des prestataires de services

Problèmes de sécurité courants dans les salles de contrôle

Les salles de contrôle sont confrontées à plusieurs défis en matière de sécurité, notamment

- Menaces d'initiés : Risques posés par des employés ou des sous-traitants.

- Sécurité physique : Protection des points d'entrée et surveillance.

- Menaces pour la cybersécurité : Protection contre le piratage et les logiciels malveillants.

- Accès non autorisé : Empêcher l'accès du personnel non autorisé.

Vulnérabilités technologiques

Les salles de contrôle sont souvent exposées à divers risques technologiques :

- Logiciels obsolètes : L'utilisation de logiciels non pris en charge peut créer des failles de sécurité.

- Sécurité des réseaux : Un réseau non sécurisé peut entraîner des violations.

- Protection des données : L'absence de cryptage peut exposer des informations sensibles.

Meilleures pratiques en matière de sécurité

Pour limiter les risques, les salles de contrôle doivent adopter plusieurs bonnes pratiques :

- Contrôle d'accès : Mettre en place des mesures d'accès strictes pour les données et les systèmes sensibles.

- Audits réguliers : Effectuer des audits de sécurité fréquents afin d'identifier et de corriger les vulnérabilités.

- Formation des employés : Veiller à ce que l'ensemble du personnel soit formé aux protocoles de sécurité et à la reconnaissance des menaces.

- Plan de réponse aux incidents : Élaborer et maintenir une stratégie globale de réponse aux incidents.

Meilleures pratiques en matière de sécurité des systèmes

- Protection du pare-feu : Mettez régulièrement à jour les règles du pare-feu.

- Protection du réseau : Verrouillez les ports de commutation et utilisez le protocole DHCP avec prudence.

- Isolement et segmentation : Séparer les données et les réseaux critiques.

- Protection des appareils : Utilisez la protection des points d'extrémité pour repousser les attaques.

- Gestion des droits des utilisateurs : Réviser régulièrement les droits d'accès.

- Gestion des vulnérabilités : Maintenir les systèmes à jour avec les logiciels les plus récents.

- Chiffrement des données : Mettre en œuvre le cryptage pour protéger les informations sensibles.

- Logiciel de confiance : Restreindre l'accès aux paramètres de démarrage et s'assurer que les logiciels sont signés.

- Configuration de la sécurité : Désactiver les services inutiles et appliquer les meilleures pratiques.

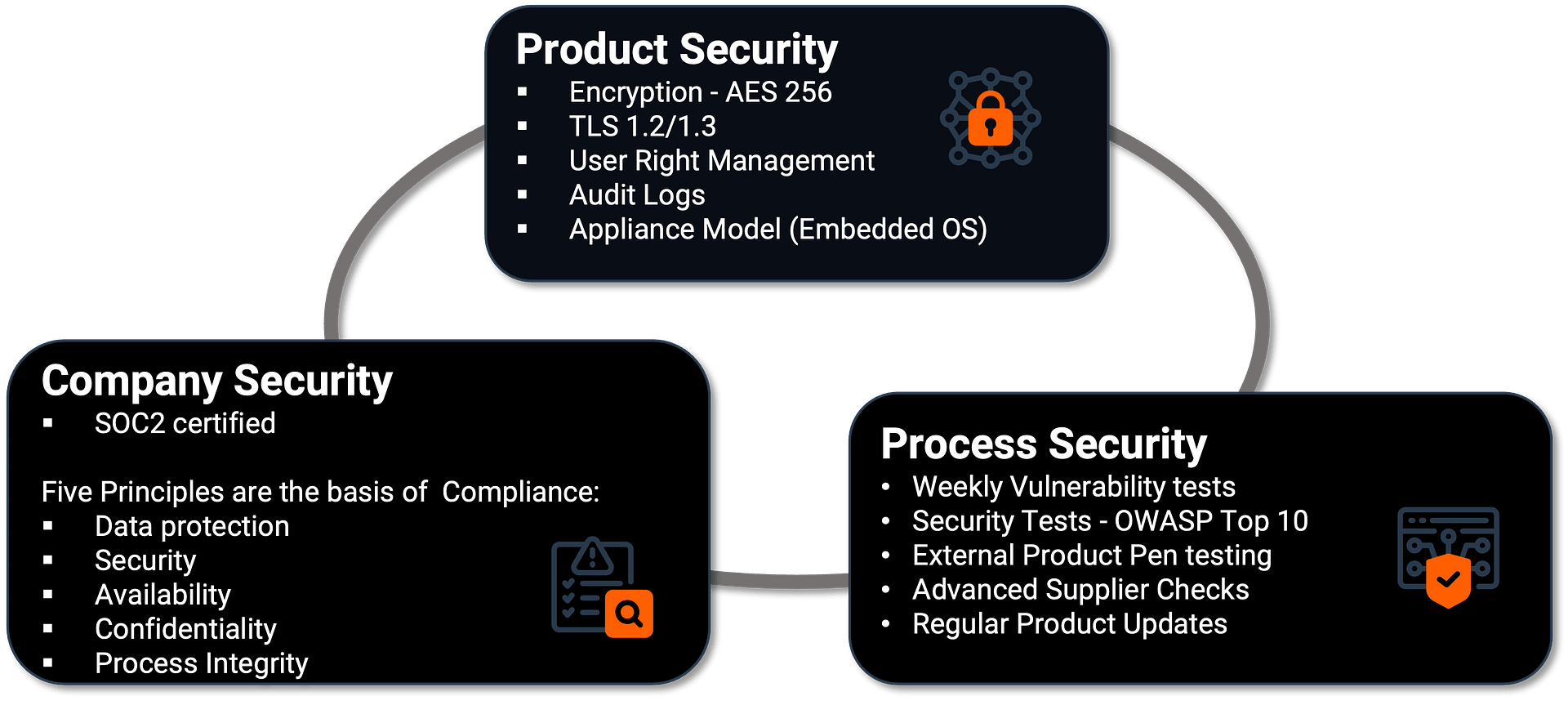

Comment VuWall assure la sécurité

ISO 27001 vs. NIST vs. NIS2 vs. SOC 2

ISO 27001 est une norme internationale qui peut s'appliquer à tous les secteurs d'activité.

NIST est un cadre volontaire principalement utilisé aux États-Unis

NIS2 est une directive obligatoire pour les États membres de l'UE, qui vise à harmoniser les pratiques en matière de cybersécurité

SOC 2 est la certification préférée des entreprises de SaaS ou de logiciels. Elle est surtout utilisée en Amérique du Nord, mais se développe rapidement dans le monde entier.

VuWall a été certifié SOC2 parce que nous sommes avant tout une société de logiciels.

Résumé

Alors que le paysage des menaces continue d'évoluer, les salles de contrôle doivent rester vigilantes et proactives dans leurs efforts de cybersécurité. En comprenant les implications de NIS2 et en mettant en œuvre les meilleures pratiques, les organisations peuvent améliorer leur posture de sécurité et protéger les infrastructures critiques contre les menaces émergentes. Investir dans des mesures de sécurité robustes permet non seulement de protéger les opérations, mais aussi de favoriser la confiance entre les parties prenantes dans un monde de plus en plus interconnecté.

English

English Deutsch

Deutsch Français

Français Español

Español